Что такое петнаты и как их делают

Метод анцестраль

Петнаты – это игристые вина, сделанные по методу анцестраль с одной ферментацией, которая начинается в емкости на винодельне, а заканчивается в бутылке. Впервые метод был упомянут в 1531 году на юге Франции в Лиму, где и сейчас делают игристые из сорта мозак и называют их «бланкет де Лиму». Специально никто технологию не изобретал, монахи просто констатировали необъяснимый для них факт – с приходом весны в вине снова начинались загадочные процессы, и оно становилось слегка игристым. Никакой магии и дьявольского замысла здесь нет, просто с наступлением холодов ферментация останавливалась, а весной возобновлялась.

История явления

Родина нынешних петнатов – долина Луары. Пока Шампань, Бордо и Бургундия поднимали цены и зарабатывали деньги, луарские троглодиты (да-да, в Луаре многие погреба находятся в пещерах, и люди в этих древних норах живут до сих пор) искали свой способ выделиться и обратились к натуральным винам, как и виноделы Божоле. Постепенно отказываясь от тракторов и пестицидов, они снижали уровень серы и вмешательства, одновременно тренируя свои рецепторы к восприятию неканонического вина.

Постепенно отказываясь от тракторов и пестицидов, они снижали уровень серы и вмешательства, одновременно тренируя свои рецепторы к восприятию неканонического вина.

Шенен блан в Вуврé, Сомюре и Монлуи далеко не всегда дображивает до конца, а при низком содержании серы в вине дрожжи могут заново взяться за дело, уже оказавшись в бутылке. Но если раньше это считалось дефектом и провалом целой партии, то луарцы быстро смекнули, что получается неплохо и вполне себе натурально, придумали звонкое, запоминающееся словцо и начали активно продвигать явление сначала во Франции, где даже проходит салон Bulles au Centre, всецело посвященный петнатам, а потом и по миру.

Термин pét-nat (сокр. от pétillant naturel, что в переводе с французского – «натуральное игристое») придумал в 1990-х годах луарский винодел из Вувре Кристиан Шоссар.

Технология

Производство петнатов не регламентировано, каждый винодел ищет свой подход. Виноград собирают с высоким содержанием кислотности и меньшим процентом сахара, чем для белых вин, белые сорта обычно сразу прессуют, красные настаивают на кожице, причем довольно продолжительное время, чтобы получить насыщенный цвет и извлечь ягодную ароматику. Ферментация протекает в стали, бочках, цементе или амфорах, при контролируемой температуре или нет, но главное – это момент бутилирования. Когда в сусле остается 15 граммов остаточного сахара или чуть ниже, вино разливают по бутылкам и закупоривают, сера при этом не добавляется.

Ферментация протекает в стали, бочках, цементе или амфорах, при контролируемой температуре или нет, но главное – это момент бутилирования. Когда в сусле остается 15 граммов остаточного сахара или чуть ниже, вино разливают по бутылкам и закупоривают, сера при этом не добавляется.

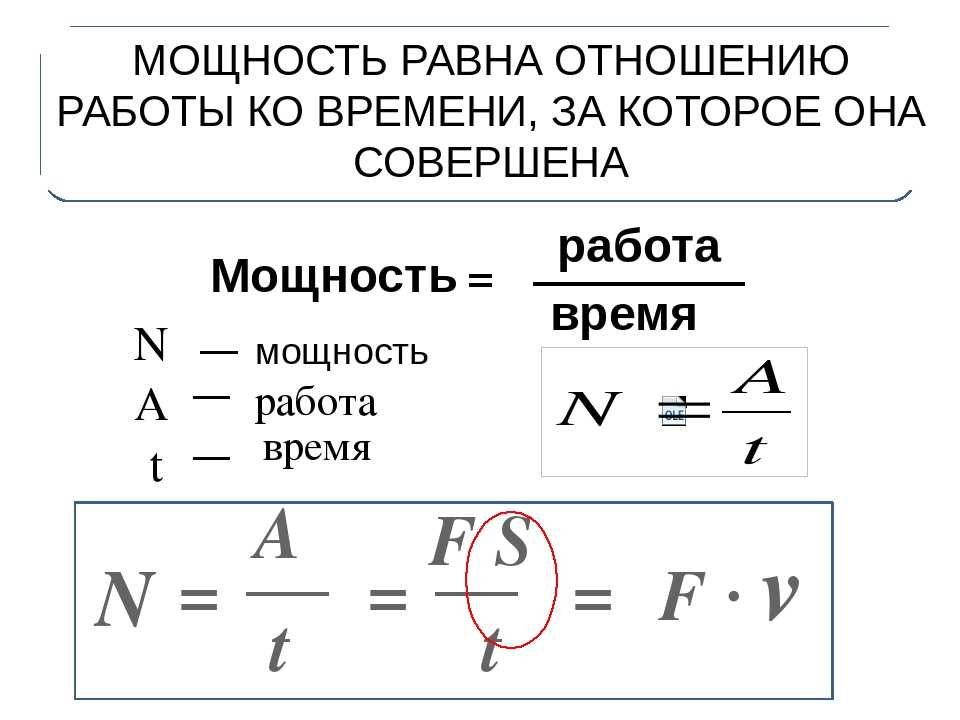

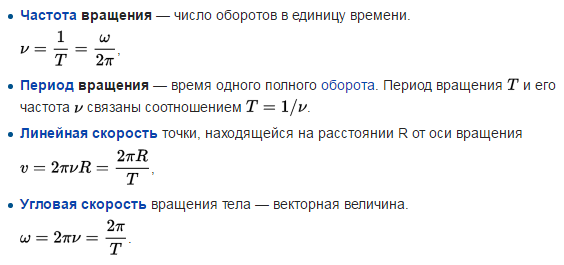

От уровня сахара зависит давление в бутылке и перляж, формула такова – 4 грамма сахара дают 1 атмосферу. Выдержка на осадке занимает от пары до девяти месяцев, после этого вино либо дегоржируют, либо отправляют в продажу прямо так, завлекая потребителей яркими бутылками с загадочным мутным содержимым. Вопросы о фильтрации, стабилизации холодом и снятии с осадка остаются спорными: ярые натуралисты – против, конвенционалы – за.

Вторичная ферментация?

Если сусло не поймали и не успели бутилировать до окончания ферментации, то добавить в него свежего виноградного сока (читай – порцию сахара и дрожжей) – допустимый прием в рамках категории. А упустить момент не так уж сложно, ведь виноград для игристых собирают первым, и когда сусло достигает идеальной кондиции для второго этапа жизни, его просто некогда забутилировать, так как на винодельне начинается приемка красных сортов. Это во многом объясняет, откуда в некоторых петнатах берется по несколько процентов не самых привычных для игристых вин красных сортов.

Это во многом объясняет, откуда в некоторых петнатах берется по несколько процентов не самых привычных для игристых вин красных сортов.

Мутность и осадок

Дрожжи, переработав весь или почти весь имеющийся сахар в вине, умирают и превращаются в осадок, который и отвечает за мутную субстанцию вина. Луарские мастера, значительно поднаторевшие в технологии, предпочитают снимать вино с осадка, как это делают в Шампани, тогда как молодые натуралисты совершенно его не опасаются и продают вино прямо так. Многие потребители получают от облачности вина эстетическое удовольствие, видя насыщенные оттенки желтого и розового, но есть и опасность, ведь из-за сохранения осадка вино сильнее пенится при откупоривании бутылки. Впрочем, если подержать бутылку горлышком вниз в ведре со льдом пару часов, то осадок сконцентрируется у пробки, и аккуратно открывая бутылку, можно запросто от него избавиться. Дегоржаж в домашних условиях.

Сорта

Петнат – игристое по идее своей демократичное, поэтому на него идет все, что найдется на виноградниках. Для игристых традиционно хороши белые сорта с высокой кислотностью, такие как рислинг и грюнер, щарелло и шенен блан, но на них не останавливаются.

Для игристых традиционно хороши белые сорта с высокой кислотностью, такие как рислинг и грюнер, щарелло и шенен блан, но на них не останавливаются.

Аппелласьоны

Зачинателям дела петнатов в Луаре удалось продавить внесение категории в устав аппелласьона Montlouis-sur-Loire. С 2007 года здесь разрешено производить игристые вина категории Pétillant Originel с минимальной выдержкой 8 месяцев на осадке. На юге Франции есть Méthode Gaillacoise в аппелласьоне Gaillac AOC (сорт мозак) и Limoux Méthode Ancestrale AOC. Однако подавляющее большинство петнатов в мире выходят вне аппелласьонов, что не мешает им успешно продаваться.

Перляж и сабраж

Если в шампанском давление около 4-5 атмосфер, то в петнатах оно куда ниже – в среднем около 2 атмосфер, поэтому и перляж не столь интенсивный, и пузырьки гораздо крупнее. Это позволяет укупоривать бутылку кроненпробкой, как пиво.

Хранение

Петнаты не предназначены для длительного хранения. Особой сложности они не разовьют, а яркий характер и задор быстро потеряют, как и перляж, так что лучше обращать внимание на самые последние розливы и не ждать больше двух лет.

Алкоголь

От 7,5% до 13%.

Потребители

Как ни крути, а петнаты появились и вошли в моду исключительно благодаря тренду на натуральные вина. В 2000-х годах о явлении почти никто не слышал, но с середины прошлого десятилетия начался бум. Натурщики их любят за отсутствие серы, ЗОЖники за низкий алкоголь и отсутствие сахара, хипстеры и молодежь – за модные этикетки и понятный вкус (особенно те, кто начинал в крафтовом пиве и сидре). Как говорят в британском Esquire, «Шампанское – это Rolex, петнаты – это Swatch с разноцветными ремешками на все случаи жизни».

Петнаты для виноделов

Почти все виноделы обожают игристые вина, однако средства и подходящие условия для создания вин по классической технологии есть далеко не у всех. Петнат куда более демократичен, для него подходит практически любой сорт, сусло не сильно долго занимает емкости для ферментации, да и в продажу вина выходят раньше других, так что можно сразу восстановить финансовый баланс и подготовиться к грядущему урожаю.

Терруар, сорт или технология?

Как и подавляющее большинство натуральных вин, петнаты не стремятся передавать сортовые характеристики. Вы не всегда поймете, совиньон это, шенен, пино нуар или вообще санджовезе. Вопрос с терруаром куда более спорный, есть как согласные, так и не очень. В любом случае, выбирая петнат, вряд ли стоит обращать внимание на эти детали, эти вина созданы, чтобы повеселиться, а не изучать трактаты о почвах, розе ветров и климатических изменениях на отдельно взятом участке земли.

Дневники петнатистов

Производство петнатов в теории кажется простым, но в процессе немало тонкостей, а в учебниках энологии технология не особенно подробно описана. Вот несколько историй начинающих петнатистов.

Андриес Мостерт, винодел Brand New Wine, Австралия:

«К моменту розлива бутылки еще не приехали, и ферментацию надо было замедлить. Я решил отправить сусло в охлаждаемый контейнер, но забыл выставить температуру. Наутро вместо едва ферментирующего вина передо мной оказался кусок льда. Пришлось ждать, пока он оттает, и были сомнения, что ферментация запустится вновь. К счастью, все случилось, а заодно мы сняли вино с толстого осадка и освободили его от излишней взвеси. Получилось отлично».

Пришлось ждать, пока он оттает, и были сомнения, что ферментация запустится вновь. К счастью, все случилось, а заодно мы сняли вино с толстого осадка и освободили его от излишней взвеси. Получилось отлично».

Микаэль Волькер, винодел 2naturkinder, Германия:

«Получить идеальные 2,5 атмосферы непросто. В теории 4 грамма сахара дают 1 атмосферу, но на деле всегда получается больше. Пару лет меня мучил этот вопрос, пока я не понял, что сусло уже содержит CO2, давление его равно примерно одной атмосфере! При этом если делать дегоржаж, то вы теряете часть вина и, соответственно, давление, поэтому моя финальная формула такова: каждая бутылка содержит 540 мл петната с 3,5 атмосферы и 210 мл тихого вина, которое я добавляю после снятия с осадка».

Тим Вильдман, MW и винодел Wildman Wine, марки Astro Bunny, Dark Side, Австралия:

«Делать петнат просто, но нужен идеальный тайминг, от которого зависит остаточный сахар, уровень углекислого газа, мутность и стабильность вина. Один из самых сложных моментов – количество твердых частиц в бутылке. Если их много, то в сочетании с высоким давлением это приводит к тому, что французы называют gerbeuse, когда при открытии бутылки вино пенной струей вылетает в потолок. В долине Луары в погребах температура на уровне 12 градусов, ферментация длится неделями, вино стабилизируется еще до розлива. У нас в Макларен жара, брожение буйное, поэтому нам нужна фильтрация, холодная стабилизация, температурный контроль или дегоржаж. Я решил дегоржировать, но в мой первый урожай давление и уровень тартратов были такими высокими, что вино превратилось в неуправляемый поток. Кустарным образом ручной дегоржаж сделать было нельзя, пришлось замораживать горлышко с осадком, как это делают в Шампани.

Один из самых сложных моментов – количество твердых частиц в бутылке. Если их много, то в сочетании с высоким давлением это приводит к тому, что французы называют gerbeuse, когда при открытии бутылки вино пенной струей вылетает в потолок. В долине Луары в погребах температура на уровне 12 градусов, ферментация длится неделями, вино стабилизируется еще до розлива. У нас в Макларен жара, брожение буйное, поэтому нам нужна фильтрация, холодная стабилизация, температурный контроль или дегоржаж. Я решил дегоржировать, но в мой первый урожай давление и уровень тартратов были такими высокими, что вино превратилось в неуправляемый поток. Кустарным образом ручной дегоржаж сделать было нельзя, пришлось замораживать горлышко с осадком, как это делают в Шампани.

В 2014-м я бутилировал при уровне сахара в 15 г/л сахара, и давление в бутылке потом получилось слишком высоким, поэтому в 2015-м я решил остановиться на 10 г/л, не учтя, что само бутилирование 1000 литров при комнатной температуре заняло 20 часов, и в итоге сахара осталось меньше. Петнат был едва шипучим. Идеальная формула сложилась в 2016-м: 12 граммов, которые к моменту бутилирования превращаются примерно в 10 атмосфер, а после дегоржажа остается примерно 2 атмосферы – мой идеал».

Петнат был едва шипучим. Идеальная формула сложилась в 2016-м: 12 граммов, которые к моменту бутилирования превращаются примерно в 10 атмосфер, а после дегоржажа остается примерно 2 атмосферы – мой идеал».

Дегустация

Слева направо: Christoph Hoch Kalkspritz; Birgit. Pur Rosenquartz 2017; Winzerhof Hoch Peter&Paul Pét Nat Bio 2017

Christoph Hoch Kalkspritz

грюнер вельтлинер, цвайгельт, совиньон блан, блауэр португайзер, мускат оттонель

Кремсталь, Австрия

Кристоф начал заниматься вином в 2009-м на винодельне родителей, но это быстро ему надоело, и с 2013 года он экспериментирует в одиночку. Посчитав, что почвы Холленбурга с высоким содержанием мела похожи на Кот-де-Блан, он постажировался в Шампани и одолжил у Бенуа Тарлана 12 использованных бочек с одним условием – если ему удастся сделать стабильный петнат, то бочки достанутся ему за так, если нет – то придется заплатить. В 2015 году после трех лет экспериментов вино вышло на рынок, бочки остались в Кремстале. Петнат не дегоржируется.

Петнат не дегоржируется.

Дикое, но симпатичное, одновременно сочетает тона рассола и укропа, фейхоа и земляники, выпечки и козьего сыра. Во вкусе не самое интенсивное или кислотное, довольно спокойное и не поражающее рецепторы, зато цукаты и мускатный орех в послевкусии остаются надолго.

Birgit. Pur Rosenquartz 2017

цвайгельт 100%

Бургенланд, Австрия

Биргит Брайнштайн производит органические вина, и в линейке Pur экспериментирует со всем, что придет в голову от амфор до петнатов. Вино производится без добавления серы, дегоржаж производят в марте следующего после урожая года. Самое свежее и ягодное, земляника, клубника, посыпанные сахарной пудрой, плюшки с только что сваренным клубничным вареньем, дачные травы, тимьян и чабрец. Вкус живой и задористый, настраивающий на хороший обед или даже ужин.

Winzerhof Hoch Peter&Paul Pét Nat Bio 2017

грюнер вельтлинер, гельбер мускателлер

Кремсталь, Австрия

Семья Хох занимается вином аж с 1640 года. Кристоф, создатель вина №4, имеет и собственный проект, а на родительской винодельне со старшим поколением делает линейку Bio, названную в честь апостолов Петра и Павла, охраняющих погреба хозяйства. Петнат бутилируют при 12 г/л сахара, выдержка 5 месяцев, после чего вино дегоржируют. Диковатое рустикальное вино, много огородных тонов, погреб, домашний квас на хлебе, коровник, топлёное масло – всe это и является олицетворением категории. Это не вино, это – петнат! Во вкусе он очень сух, пена сдержанная, характер нордический.

Кристоф, создатель вина №4, имеет и собственный проект, а на родительской винодельне со старшим поколением делает линейку Bio, названную в честь апостолов Петра и Павла, охраняющих погреба хозяйства. Петнат бутилируют при 12 г/л сахара, выдержка 5 месяцев, после чего вино дегоржируют. Диковатое рустикальное вино, много огородных тонов, погреб, домашний квас на хлебе, коровник, топлёное масло – всe это и является олицетворением категории. Это не вино, это – петнат! Во вкусе он очень сух, пена сдержанная, характер нордический.

Слева направо: Luís Pato Informal 2013; Tour des Gendres Pétillant Naturel; Fuchs und Hase Pét Nat Vol 1 2017; Casa Belfi Col Fondo Prosecco DOC

Luís Pato Informal 2013

бага 100%

Португалия, Байрада

Луиш Пату – главный возмутитель спокойствия в Байраде. Он первым в регионе применил зеленый сбор, однако с 2001 года прибегает к другой, более выгодной технологии – вместо того чтобы выкидывать грозди, он в конце августа проходит по виноградникам, собирая багу для игристых, снижая тем самым урожайность и делая свои красные куда более концентрированными. А вот как он делает этот петнат, информации никакой. Видимо, секрет. Пять лет – солидный возраст для петната. Аромат уже не так свеж и ярок, доминируют дрожжевой тон, шерсть, яркая животная ароматика, которая поначалу сбивает с толку. Ягодные тона представлены сладким полежавшим вареньем, вкус уже прилично оксидировался. Похоже, пить его надо было на пару лет раньше.

А вот как он делает этот петнат, информации никакой. Видимо, секрет. Пять лет – солидный возраст для петната. Аромат уже не так свеж и ярок, доминируют дрожжевой тон, шерсть, яркая животная ароматика, которая поначалу сбивает с толку. Ягодные тона представлены сладким полежавшим вареньем, вкус уже прилично оксидировался. Похоже, пить его надо было на пару лет раньше.

Tour des Gendres Pétillant Naturel

совиньон блан 70%, шенен блан 30%

Франция

Итальянская семья де Конти – главные нарушители спокойствия в Бержераке, что на Юго-Западе Франции. На органику виноградники перевели в 2005 году, в 2007-м начались эксперименты, и в 2014-м сделали первый петнат, который так и назвали. Ферментация частично в стали на диких дрожжах, перед розливом по бутылкам вино фильтруется, поэтому дегоржаж не требуется.

Свежесть, свежесть и еще раз свежесть – вот девиз этого вина. Как только откупориваешь бутылку, вино вырывается наружу и в прямом, и в переносном смысле. Свежие тона зеленых яблок и груш, белые сливы, цветущие деревья, миндальный цвет, сушеная папайя, помело и другие экзотические цитрусовые. Вкус продолжает фруктовую направленность, перляж сдержанный, кислотность на месте, но не выпирает, в послевкусии остаются цукаты и леденцовые тона.

Свежие тона зеленых яблок и груш, белые сливы, цветущие деревья, миндальный цвет, сушеная папайя, помело и другие экзотические цитрусовые. Вкус продолжает фруктовую направленность, перляж сдержанный, кислотность на месте, но не выпирает, в послевкусии остаются цукаты и леденцовые тона.

Fuchs und Hase Pét Nat Vol 1 2017

мюллер тургау, грюнер вельтлинер, совиньон блан

Австрия

Семьи Юрчич и Арндорфер объединяет не только дружба, но и любовь к петнатам, которые они совместно выпускают под маркой Fuchs und Hase. Каждый год получается несколько релизов с различным сортовым составом и длительностью выдержки на осадке. Хотя три сорта собираются и ферментируются вместе, в Vol. 1 доминирует мюллер тургау, это первый петнат, который выходит на рынок. Как можно понять по цвету, вино не фильтруют и не дегоржируют. Крайне экспрессивное вино, в аромате и леденцы монпансье, и сладкие сочные груши, и деревья в цвету, и имбирные тона, и дрожжевые, и столь характерная для петнатов комбуча. Вкус такой же яркий, хорошо обмывающая кислотность, она сразу заполняет рот и настраивает на второй глоток.

Вкус такой же яркий, хорошо обмывающая кислотность, она сразу заполняет рот и настраивает на второй глоток.

Casa Belfi Col Fondo Prosecco DOC

глера 100%

Италия, Венето

Слово просекко на этикетке не должно смущать, главное здесь – col fondo. Глеру с биодинамических виноградников собирают вручную в конце сентября, ферментация в стали, стабилизация холодом. Бутилирование происходит весной, когда по календарю Марии Тюн начинается цветение, после нескольких месяцев в бутылке вино отправляется в продажу. Вино доказывает, что петнатам требуется время, чтобы развиться в бокале. Поначалу аромат крайне сдержанный и даже несколько химический, но со временем проступают спелые персики, цукаты, кожура цитрусов. Вкус типично отдает тонами кваса и комбучи, кислотность не самая высокая – все-таки у глеры есть свой потолок.

Курьез – не только из винограда

Петнаты делают и в Амстердаме, но не из марихуаны, как хочется думать, это из… кефира! Кефир отличается от привычного нам и сделан не на основе молока, а на воде. Производит его что-то наподобие кефирного или чайного гриба под названием тибикос, в России его называют индийский морской рис. Рецепт Pét-Nat Kefir прост – вода, кефирные зерна, курага, лимон и сахар. После спиртового и уксуснокислого брожения напиток разливают по бутылкам и выдерживают месяц, и в бутылке появляется углекислый газ – чем не петнат? Проблема одна – его, как и наш привычный кефир, нужно держать в холоде, иначе брожение станет слишком активным и угрозой для окружающих.

Производит его что-то наподобие кефирного или чайного гриба под названием тибикос, в России его называют индийский морской рис. Рецепт Pét-Nat Kefir прост – вода, кефирные зерна, курага, лимон и сахар. После спиртового и уксуснокислого брожения напиток разливают по бутылкам и выдерживают месяц, и в бутылке появляется углекислый газ – чем не петнат? Проблема одна – его, как и наш привычный кефир, нужно держать в холоде, иначе брожение станет слишком активным и угрозой для окружающих.

*Berry Bros. & Rudd, одна из старейших и крупнейших виноторговых компаний Великобритании.

Материал впервые был опубликован в Simple Wine News №124.

Лейкоцитарная формула — Understand the Test & Your Results

Accordion Title

Что такое лейкоцитарная формула?

Лейкоцитарная формула определяет количество каждого типа лейкоцита (white blood cell, WBC) в вашем организме.

Лейкоциты являются частью вашей иммунной системы, сети клеток, тканей и органов, которые совместно защищают вас от инфекции. Существует пять разных типов лейкоцитов:

Лейкоциты являются частью вашей иммунной системы, сети клеток, тканей и органов, которые совместно защищают вас от инфекции. Существует пять разных типов лейкоцитов:- Нейтрофилы — самый распространенный тип лейкоцитов. Данные клетки перемещаются к очагу инфекции и выделяют вещества, называемые энзимами, чтобы бороться с воздействием вирусов или бактерий.

- Лимфоциты. Существуют два основных типа лимфоцитов: B-клетки и T-клетки. B-клетки борются с воздействием вирусов, бактерий или токсинов. Т-клетки выявляют и уничтожают собственные клетки организма, которые были заражены вирусами или раковыми клетками.

- Моноциты удаляют посторонние примеси, мертвые клетки, а также усиливают иммунный ответ организма.

- Эозинофилы борются с инфекцией, воспалением и аллергическими реакциями. Они также защищают организм от паразитов и бактерий.

- Базофилы выделяют энзимы, которые помогают бороться с аллергическими реакциями и приступами астмы.

При этом результаты вашего анализа могут включать более пяти цифр. Например, лаборатория может указать результаты в виде чисел или в процентах.

Другие названия лейкоцитарной формулы: Общий анализ крови (ОАК) с ручным подсчетом лейкоформулы, ручной подсчет лейкоцитарной формулы, дифференцированный подсчет лейкоцитов, лейкограмма

Для чего он используется?

Лейкоцитарная формула используется для диагностики различных заболеваний. К ним могут относиться инфекции, аутоиммунные заболевания , анемия , воспалительные заболевания и лейкемия, а также другие онкологические заболевания. Данное исследование часто назначается в составе общего медицинского обследования.

Почему мне нужно сдать лейкоцитарную формулу?

Лейкоцитарная формула используется по разным причинам. Ваш врач мог назначить анализ, чтобы:

- Проверить общее состояние вашего здоровья или в рамках планового медицинского обследования

- Диагностировать заболевание.

Если вы испытываете необычную усталость или слабость или столкнулись с появлением необъяснимых кровоподтеков или иными симптомами, данный анализ может помочь выявить причину вашего состояния.

Если вы испытываете необычную усталость или слабость или столкнулись с появлением необъяснимых кровоподтеков или иными симптомами, данный анализ может помочь выявить причину вашего состояния. - Контролировать имеющееся заболевание крови или сопутствующее заболевание

Что происходит при сдаче лейкоцитарной формулы?

Медицинский работник произведет забор крови с помощью небольшой иглы из вены у вас на руке. Игла соединена с пробиркой, в которой будет храниться ваша проба. После заполнения пробирки игла будет извлечена из вашей руки. Вы можете ощутить небольшой укол в момент ввода или извлечения иглы. Обычно это занимает менее пяти минут.

Как мне подготовиться к исследованию?

Особой подготовки к сдаче лейкоцитарной формулы не предусмотрено.

Связана ли сдача анализа с какими-либо рисками?

Анализ крови сопряжен с незначительными рисками. Вы можете ощутить небольшую боль в месте ввода иглы.

Кроме того, на этом месте может образоваться кровоподтек, но большинство симптомов обычно быстро проходят.

Кроме того, на этом месте может образоваться кровоподтек, но большинство симптомов обычно быстро проходят.Что означают результаты?

Результаты вашей лейкоцитарной формулы могут отклоняться от нормы по разным причинам. Высокое количество лейкоцитов может означать инфекцию, иммунное заболевание или аллергическую реакцию. Низкое количество может быть обусловлено проблемами с костным мозгом, лекарственными реакциями или онкологическими заболеваниями. Но отклонение от нормы не всегда означает наличие заболевания, которое требует лечения. На результаты могут повлиять такие факторы, как физическая нагрузка, диета, потребление алкоголя, прием лекарств и даже менструальный цикл у женщины. Если в результатах наблюдается отклонение от нормы, можно заказать дополнительные исследования, чтобы выяснить его причину. Чтобы узнать, что означают ваши результаты, обратитесь к своему поставщику медицинских услуг.

Узнайте больше о лабораторных анализах, диапазонах референсных значений и о том, как интерпретировать результаты .

Есть ли что-либо еще, что мне необходимо знать о лейкоцитарной формуле?

Использование некоторых стероидов может повышать количество лейкоцитов у вас в крови, что может привести к отклонению вашей лейкоцитарной формулы от нормы.

Перечень использованной научной литературы

- Busti A. Average Increases in White Blood Cell (WBC) Counts with Glucocorticoids (e.g., Dexamethasone, Methylprednisolone, and Prednisone). Evidence Based Medicine Consult [Internet]. 2015 Oct [cited 2017 Jan 25]. Available from: http://www.ebmconsult.com/articles/glucocorticoid-wbc-increase-steroids

- Mayo Clinic [Internet].Mayo Foundation for Medical Education and Research; c1998-2017.Complete Blood Count (CBC): Results; 2016 Oct 18 [cited 2017 Jan 25]; [about 6 screens]. Available from: http://www.mayoclinic.org/tests-procedures/complete-blood-count/details/results/rsc-20257186

- Mayo Clinic [Internet].

Mayo Foundation for Medical Education and Research; c1998-2017. Complete Blood Count (CBC): Why it’s done; 2016 Oct 18 [cited 2017 Jan 25]; [about 3 screens]. Available from:

http://www.mayoclinic.org/tests-procedures/complete-blood-count/details/why-its-done/icc-20257174

Mayo Foundation for Medical Education and Research; c1998-2017. Complete Blood Count (CBC): Why it’s done; 2016 Oct 18 [cited 2017 Jan 25]; [about 3 screens]. Available from:

http://www.mayoclinic.org/tests-procedures/complete-blood-count/details/why-its-done/icc-20257174 - National Cancer Institute [Internet]. Bethesda (MD): U.S. Department of Health and Human Services; NCI Dictionary of Cancer Terms: basophil; [cited 2017 Jan 25]; [about 3 screens]. Available from: https://www.cancer.gov/publications/dictionaries/cancer-terms?cdrid=46517

- National Cancer Institute [Internet]. Bethesda (MD): U.S. Department of Health and Human Services; NCI Dictionary of Cancer Terms: eosinophil; [cited 2017 Jan 25]; [about 3 screens]. Available from: https://www.cancer.gov/publications/dictionaries/cancer-terms?search=Eosinophil

- National Cancer Institute [Internet]. Bethesda (MD): U.S. Department of Health and Human Services; NCI Dictionary of Cancer Terms: immune system; [cited 2017 Jan 25]; [about 3 screens].

Available from:

https://www.cancer.gov/publications/dictionaries/cancer-terms/def/immune-system

Available from:

https://www.cancer.gov/publications/dictionaries/cancer-terms/def/immune-system - National Cancer Institute [Internet]. Bethesda (MD): U.S. Department of Health and Human Services; NCI Dictionary of Cancer Terms: lymphocyte [cited 2017 Jan 25]; [about 3 screens]. Available from: https://www.cancer.gov/publications/dictionaries/cancer-terms?search=lymphocyte

- National Cancer Institute [Internet]. Bethesda (MD): U.S. Department of Health and Human Services; NCI Dictionary of Cancer Terms: monocyte [cited 2017 Jan 25]; [about 3 screens]. Available from: https://www.cancer.gov/publications/dictionaries/cancer-terms?cdrid=46282

- National Cancer Institute [Internet]. Bethesda (MD): U.S. Department of Health and Human Services; NCI Dictionary of Cancer Terms: neutrophil [cited 2017 Jan 25]; [about 3 screens]. Available from: https://www.cancer.gov/publications/dictionaries/cancer-terms?cdrid=46270

- National Heart, Lung, and Blood Institute [Internet].

Bethesda (MD): U.S. Department of Health and Human Services; Types of Blood Tests; [updated 2012 Jan 6; cited 2017 Jan 25]; [about 5 screens]. Available from:

https://www.nhlbi.nih.gov/health-topics/blood-tests#Types

Bethesda (MD): U.S. Department of Health and Human Services; Types of Blood Tests; [updated 2012 Jan 6; cited 2017 Jan 25]; [about 5 screens]. Available from:

https://www.nhlbi.nih.gov/health-topics/blood-tests#Types - National Heart, Lung, and Blood Institute [Internet]. Bethesda (MD): U.S. Department of Health and Human Services; What Are the Risks of Blood Tests? [updated 2012 Jan 6; cited 2017 Jan 25]; [about 5 screens]. Available from: https://www.nhlbi.nih.gov/health-topics/blood-tests#Risk-Factors

- National Heart, Lung, and Blood Institute [Internet]. Bethesda (MD): U.S. Department of Health and Human Services; What Do Blood Tests Show? [updated 2012 Jan 6; cited 2017 Jan 25]; [about 5 screens]. Available from: https://www.nhlbi.nih.gov/health-topics/blood-tests

- National Heart, Lung, and Blood Institute [Internet]. Bethesda (MD): U.S. Department of Health and Human Services; What To Expect with Blood Tests; [updated 2012 Jan 6; cited 2017 Jan 25]; [about 5 screens].

Available from:

https://www.nhlbi.nih.gov/health-topics/blood-tests

Available from:

https://www.nhlbi.nih.gov/health-topics/blood-tests - National Heart, Lung, and Blood Institute [Internet]. Bethesda (MD): U.S. Department of Health and Human Services; Your Guide to Anemia; [cited 2017 Jan 25]; [about 9 screens]. Available from: https://www.nhlbi.nih.gov/files/docs/public/blood/anemia-yg.pdf

- Walker H, Hall D, Hurst J. Clinical Methods The History, Physical, and Laboratory Examinations. [Internet]. 3rd Ed Atlanta GA): Emory University School of Medicine; c1990. Chapter 153, Blumenreich MS. The White Blood Cell and Differential Count.[cited 2017 Jan 25]; [about 1 screen]. Available from: https://www.ncbi.nlm.nih.gov/books/NBK261/#A4533

Трансляция сетевых адресов (NAT) — GeeksforGeeks

Для доступа в Интернет необходим один общедоступный IP-адрес, но мы можем использовать частный IP-адрес в нашей частной сети. Идея NAT состоит в том, чтобы разрешить нескольким устройствам доступ в Интернет через один общедоступный адрес. Для этого требуется преобразование частного IP-адреса в общедоступный IP-адрес. Преобразование сетевых адресов (NAT) — это процесс, при котором один или несколько локальных IP-адресов преобразуются в один или несколько глобальных IP-адресов и наоборот, чтобы обеспечить доступ в Интернет для локальных узлов. Кроме того, он выполняет преобразование номеров портов, т. е. маскирует номер порта хоста другим номером порта в пакете, который будет направлен к месту назначения. Затем он делает соответствующие записи IP-адреса и номера порта в таблице NAT. NAT обычно работает на маршрутизаторе или брандмауэре.

Для этого требуется преобразование частного IP-адреса в общедоступный IP-адрес. Преобразование сетевых адресов (NAT) — это процесс, при котором один или несколько локальных IP-адресов преобразуются в один или несколько глобальных IP-адресов и наоборот, чтобы обеспечить доступ в Интернет для локальных узлов. Кроме того, он выполняет преобразование номеров портов, т. е. маскирует номер порта хоста другим номером порта в пакете, который будет направлен к месту назначения. Затем он делает соответствующие записи IP-адреса и номера порта в таблице NAT. NAT обычно работает на маршрутизаторе или брандмауэре.

Преобразование сетевых адресов (NAT) работает –

Как правило, граничный маршрутизатор настроен для NAT, т. е. маршрутизатор, который имеет один интерфейс в локальной (внутренней) сети и один интерфейс в глобальной (внешней) сети. Когда пакет проходит за пределы локальной (внутренней) сети, NAT преобразует этот локальный (частный) IP-адрес в глобальный (общедоступный) IP-адрес. Когда пакет входит в локальную сеть, глобальный (общедоступный) IP-адрес преобразуется в локальный (частный) IP-адрес.

Когда пакет входит в локальную сеть, глобальный (общедоступный) IP-адрес преобразуется в локальный (частный) IP-адрес.

Если NAT исчерпал адреса, т. е. в сконфигурированном пуле не осталось ни одного адреса, то пакеты будут отброшены, и пункту назначения будет отправлен пакет ICMP о недоступности хоста.

Зачем маскировать номера портов?

Предположим, в сети соединены два хоста A и B. Теперь оба они запрашивают одно и то же место назначения на одном и том же номере порта, скажем, 1000, на стороне хоста в одно и то же время. Если NAT выполняет только трансляцию IP-адресов, то, когда их пакеты будут поступать в NAT, оба их IP-адреса будут замаскированы общедоступным IP-адресом сети и отправлены в пункт назначения. Пункт назначения будет отправлять ответы на общедоступный IP-адрес маршрутизатора. Таким образом, при получении ответа NAT будет неясно, какой ответ принадлежит какому хосту (поскольку номера исходных портов для A и B одинаковы). Следовательно, чтобы избежать такой проблемы, NAT также маскирует номер исходного порта и делает запись в таблице NAT.

Внутренние и внешние адреса NAT –

Внутренние относятся к адресам, которые необходимо преобразовать. Внешний относится к адресам, которые не контролируются организацией. Это сетевые адреса, в которых будет выполняться перевод адресов.

- Внутренний локальный адрес — IP-адрес, назначенный хосту во внутренней (локальной) сети. Адрес, вероятно, не является IP-адресом, назначенным поставщиком услуг, т. Е. Это частные IP-адреса. Это внутренний хост, видимый из внутренней сети.

- Внутренний глобальный адрес — IP-адрес, который представляет один или несколько внутренних локальных IP-адресов для внешнего мира. Это внутренний хост, видимый из внешней сети.

- Внешний локальный адрес — Это фактический IP-адрес узла назначения в локальной сети после преобразования.

- Внешний глобальный адрес — Это внешний хост, видимый из внешней сети.

Это IP-адрес внешнего хоста назначения перед трансляцией.

Это IP-адрес внешнего хоста назначения перед трансляцией.

Типы трансляции сетевых адресов (NAT) —

Существует 3 способа настройки NAT:

- Статический NAT — Общедоступный) IP-адрес, т. е. однозначное сопоставление между локальными и глобальными адресами. Это обычно используется для веб-хостинга. Они не используются в организациях, так как есть много устройств, которым потребуется доступ в Интернет, а для обеспечения доступа в Интернет необходим общедоступный IP-адрес.

Предположим, если есть 3000 устройств, которым нужен доступ в Интернет, организация должна купить 3000 общедоступных адресов, что будет очень дорого.

- Динамический NAT — В этом типе NAT незарегистрированный IP-адрес преобразуется в зарегистрированный (общедоступный) IP-адрес из пула общедоступных IP-адресов. Если IP-адрес пула не свободен, пакет будет отброшен, поскольку только фиксированное количество частных IP-адресов может быть преобразовано в общедоступные адреса.

Предположим, если есть пул из 2 общедоступных IP-адресов, то только 2 частных IP-адреса могут быть преобразованы в данный момент времени. Если третий частный IP-адрес хочет получить доступ к Интернету, пакет будет отброшен, поэтому многие частные IP-адреса сопоставляются с пулом общедоступных IP-адресов. NAT используется, когда количество пользователей, желающих получить доступ в Интернет, фиксировано. Это также очень дорого, так как организация должна купить много глобальных IP-адресов, чтобы создать пул.

- Преобразование адресов портов (PAT) — Это также известно как перегрузка NAT. При этом многие локальные (частные) IP-адреса могут быть преобразованы в один зарегистрированный IP-адрес. Номера портов используются для различения трафика, т. е. того, какой трафик принадлежит какому IP-адресу. Это чаще всего используется, поскольку это экономически выгодно, поскольку тысячи пользователей могут быть подключены к Интернету, используя только один реальный глобальный (общедоступный) IP-адрес.

Преимущества NAT –

- NAT сохраняет юридически зарегистрированные IP-адреса.

- Обеспечивает конфиденциальность, поскольку IP-адрес устройства, отправляющего и получающего трафик, будет скрыт.

- Устраняет перенумерацию адресов при развитии сети.

Недостаток NAT –

- Трансляция приводит к задержкам переключения пути.

- Некоторые приложения не будут работать, пока включен NAT.

- Усложняет протоколы туннелирования, такие как IPsec.

- Кроме того, маршрутизатор, являющийся устройством сетевого уровня, не должен вмешиваться в номера портов (транспортный уровень), но он должен это делать из-за NAT.

Обзор Cloud NAT | Google Cloud

Cloud NAT (сетевой адрес

перевод)

позволяет определенным ресурсам без внешних IP-адресов создавать исходящие

подключения к интернету.

Cloud NAT обеспечивает исходящее подключение для следующих ресурсов:

- Экземпляры виртуальной машины (ВМ) Compute Engine без внешних IP-адресов

- Частные кластеры Google Kubernetes Engine (GKE)

- экземпляров Cloud Run через Бессерверный доступ к VPC

- экземпляров Cloud Functions через Бессерверный доступ к VPC

- экземпляров стандартной среды App Engine через Бессерверный доступ к VPC

Архитектура

Cloud NAT — это распределенная программно-определяемая управляемая служба. Его

не основано на прокси-VM или устройствах. Облачный NAT настраивает

Андромеда

программное обеспечение

который питает вашу сеть виртуального частного облака (VPC), чтобы она обеспечивала трансляция исходного сетевого адреса (исходный NAT или SNAT) для ВМ без внешних IP-адресов.

Облачный NAT также обеспечивает трансляцию сетевых адресов назначения .

(назначение NAT или DNAT) для установленных входящих ответных пакетов.

Cloud NAT реализует исходящий NAT в сочетании со статическим маршруты в вашей сети VPC, чьи следующие переходы — это интернет-шлюз по умолчанию . В базовой конфигурации по умолчанию маршрут в вашем VPC сети соответствует этому требованию.

Облачный NAT , а не реализует незапрошенные входящие подключения из Интернета. DNAT выполняется только для пакетов, которые приходят в качестве ответов. к исходящим пакетам.

Преимущества

Cloud NAT обеспечивает следующие преимущества:

Безопасность

Вы можете уменьшить потребность в отдельных виртуальных машинах, чтобы каждая из них имела внешний IP-адреса. В соответствии с правилами исходящего брандмауэра, виртуальные машины без внешних IP-адресов могут получить доступ к пунктам назначения в Интернете. Для например, у вас могут быть виртуальные машины, которым требуется доступ в Интернет только для загрузки обновлений.

или полное обеспечение.

или полное обеспечение.Если вы используете ручное назначение IP-адреса NAT для настройки шлюза Cloud NAT вы можете уверенно делиться набором общих IP-адресов внешних источников с сторона назначения. Например, служба назначения может разрешать только подключения с известных внешних IP-адресов.

Наличие

Cloud NAT — это распределенная программно определяемая управляемый сервис. Это не зависит ни от каких виртуальных машин в вашем проекте или от одного физическое шлюзовое устройство. Вы настраиваете шлюз NAT на Cloud Router, который обеспечивает плоскость управления для NAT, удерживая параметры конфигурации, которые вы укажете. Google Cloud работает и поддерживает процессы на физических машинах, на которых работают ваши виртуальные машины Google Cloud.

Масштабируемость

Cloud NAT можно настроить на автоматическое масштабирование количество IP-адресов NAT, которые он использует, и он поддерживает виртуальные машины, принадлежащие группы управляемых экземпляров, в том числе с автомасштабирование включено.

Производительность

Cloud NAT не снижает пропускную способность сети на ВМ. Облачный NAT реализован компанией Google Andromeda. программно определяемые сети. Для получения дополнительной информации см. Пропускная способность сети в документации Compute Engine.

Технические характеристики

Облачный NAT можно настроить для предоставления NAT в Интернет для пакеты, отправленные из следующего:

Первичный внутренний IP-адрес сетевого интерфейса виртуальной машины Compute Engine адрес, при условии, что сетевой интерфейс не имеет внешнего IP присвоенный ему адрес. Если сетевой интерфейс имеет внешний IP-адрес назначенный ему, Google Cloud автоматически выполняет NAT один к одному для пакеты, источники которых соответствуют основному внутреннему IP-адресу интерфейса потому что сетевой интерфейс соответствует доступу в Интернет Google Cloud требования. Существование внешний IP-адрес на интерфейсе всегда имеет приоритет и всегда выполняет NAT один к одному без использования Cloud NAT.

Псевдоним диапазона IP-адресов, назначенный сети виртуальной машины интерфейс. Даже если сетевому интерфейсу назначен внешний IP-адрес это, вы можете настроить шлюз Cloud NAT для предоставления NAT для пакетов чьи источники происходят из псевдонима IP-диапазона интерфейса. Внешний IP адрес на интерфейсе никогда не выполняет взаимно однозначный NAT для псевдонимов IP-адресов.

Для кластеров GKE Cloud NAT может предоставлять услуги, даже если кластер имеет внешние IP-адреса при определенных обстоятельствах. Для получения подробной информации см. взаимодействие с GKE.

Cloud NAT разрешает исходящие соединения и входящие ответы на те связи. Каждый шлюз Cloud NAT выполняет NAT источника на выход и NAT назначения для установленных ответных пакетов.

Cloud NAT разрешает , а не незапрошенные входящие запросы от

Интернет, даже если правила брандмауэра разрешают такие запросы. Для большего

информацию см. в разделе Применимые RFC.

Каждый шлюз Cloud NAT связан с одним VPC сети, региона и облачного маршрутизатора. Шлюз Cloud NAT и Cloud Router обеспечивает плоскость управления — они не участвуют в плоскость данных, поэтому пакеты не проходят через шлюз Cloud NAT или облачный маршрутизатор.

Примечание: Несмотря на то, что шлюз Cloud NAT управляется Cloud Router, Cloud NAT не использует и не зависит от Протокол пограничного шлюза (BGP).Маршруты и правила брандмауэра

Cloud NAT использует настраиваемые статические маршруты, следующие переходы которых Интернет-шлюз по умолчанию. Чтобы полностью использовать шлюз Cloud NAT, ваш Сети VPC требуется маршрут по умолчанию, следующий переход которого является значением по умолчанию. интернет-шлюз. Для получения дополнительной информации см. маршруты взаимодействия.

Cloud NAT не имеет брандмауэра Google Cloud

требования правил. Правила брандмауэра применяются непосредственно к

сетевые интерфейсы виртуальных машин Compute Engine, а не Cloud NAT

шлюзы.

Вам не нужно создавать какие-либо специальные правила брандмауэра, разрешающие подключения к или с IP-адресов NAT. Когда шлюз Cloud NAT предоставляет NAT для Сетевой интерфейс ВМ, применимые правила выходного брандмауэра оцениваются как пакеты для этого сетевого интерфейса до NAT. Правила входящего брандмауэра оценено после того, как пакета были обработаны NAT.

Применимость диапазона IP-адресов подсети

Шлюз Cloud NAT может предоставлять услуги NAT для пакетов, сетевой интерфейс виртуальной машины Compute Engine, если эта сеть интерфейсу не назначен внешний IP-адрес. Для Кластеры GKE, Cloud NAT могут предоставлять услуги, даже если узлы кластера при определенных обстоятельствах имеют внешние IP-адреса. Для подробности см. в разделе Взаимодействие с GKE.

Шлюз Cloud NAT может быть

настроен для предоставления NAT для основного внутреннего IP-адреса сетевого интерфейса виртуальной машины

адрес, диапазоны псевдонимов IP или и то, и другое. Вы делаете эту конфигурацию, выбирая

IP-адрес подсети находится в диапазоне

который шлюз должен применять.

Вы делаете эту конфигурацию, выбирая

IP-адрес подсети находится в диапазоне

который шлюз должен применять.

Вы можете настроить шлюз Cloud NAT для предоставления NAT для следующего:

Первичные и вторичные диапазоны IP-адресов всех подсетей в регионе. Одноместный Облачный шлюз NAT обеспечивает NAT для основного внутреннего IP-адреса. адреса и все диапазоны IP-псевдонимов соответствующих ВМ, чьи сетевые интерфейсы использовать подсеть в регионе. Этот вариант использует только один шлюз NAT на область, край.

Диапазоны основных IP-адресов всех подсетей в регионе. Сингл Облачный шлюз NAT обеспечивает NAT для основного внутреннего IP-адреса.

адреса и псевдонимы IP-диапазоны из диапазонов первичных IP-адресов подсети

подходящие виртуальные машины, чьи сетевые интерфейсы используют подсеть в регионе. Ты можешь

создайте дополнительные шлюзы Cloud NAT в регионе, чтобы

обеспечить NAT для псевдонимов диапазонов IP-адресов из диапазонов вторичных IP-адресов подсети

подходящие виртуальные машины.

адреса и псевдонимы IP-диапазоны из диапазонов первичных IP-адресов подсети

подходящие виртуальные машины, чьи сетевые интерфейсы используют подсеть в регионе. Ты можешь

создайте дополнительные шлюзы Cloud NAT в регионе, чтобы

обеспечить NAT для псевдонимов диапазонов IP-адресов из диапазонов вторичных IP-адресов подсети

подходящие виртуальные машины.Диапазоны IP-адресов настраиваемых подсетей. Вы можете создать сколько угодно Cloud NAT шлюзы по мере необходимости, с учетом квот Cloud NAT и пределы. Вы выбираете, какая подсеть первичная или вторичная IP диапазоны адресов должны обслуживаться каждым шлюзом.

Пропускная способность

Использование шлюза Cloud NAT не влияет на количество исходящих или

входящая пропускная способность, которую может использовать виртуальная машина. Для спецификаций полосы пропускания, которые различаются

тип машины см.

Пропускная способность сети в

Документация по вычислительному движку.

ВМ с несколькими сетевыми интерфейсами

Если вы настраиваете ВМ с несколькими сетевыми интерфейсами интерфейсы, каждый интерфейс должен находиться в отдельная сеть VPC. Следовательно, верно следующее:

Шлюз Cloud NAT может применяться только к одному сетевому интерфейсу. виртуальной машины. Отдельные шлюзы Cloud NAT могут предоставлять NAT для одного и того же ВМ, где каждый шлюз относится к отдельному интерфейсу.

Один интерфейс виртуальной машины с несколькими сетевыми интерфейсами может иметь внешний IP-адрес адрес и, таким образом, не подходит для Cloud NAT, в то время как другой его интерфейсы могут иметь право на NAT, если этот интерфейс не имеет внешнего IP-адреса адрес, и вы настроили шлюз Cloud NAT для применения к соответствующий диапазон IP-адресов подсети.

IP-адреса и порты NAT

При создании шлюза Cloud NAT можно выбрать

шлюз автоматически выделяет региональные внешние IP-адреса. Альтернативно,

вы можете вручную назначить фиксированное количество региональных внешних IP-адресов для

шлюз. Подробнее о каждом методе см. в разделе NAT IP.

адреса.

Альтернативно,

вы можете вручную назначить фиксированное количество региональных внешних IP-адресов для

шлюз. Подробнее о каждом методе см. в разделе NAT IP.

адреса.

Вы можете настроить количество исходных портов, которые каждый Cloud NAT шлюз резервирует для каждой виртуальной машины, для которой он должен предоставлять услуги NAT. Ты можешь настроить статическое распределение портов, где одинаковое количество портов зарезервировано для каждой виртуальной машины или динамический порт распределение, где количество зарезервированных порты могут варьироваться между указанными вами минимальными и максимальными ограничениями.

ВМ, для которых необходимо обеспечить NAT, определяются IP-адресом подсети диапазоны адресов, для обслуживания которых настроен шлюз.

Дополнительные сведения см. в разделе Порты и Процедура бронирования порта.

Применимые RFC

Cloud NAT поддерживает Endpoint-Independent

Сопоставление и фильтрации, зависящей от конечной точки , как определено в RFC

5128. Вы можете включить или отключить независимую от конечной точки

Отображение. По умолчанию независимое от конечной точки сопоставление отключено при создании

NAT-шлюз.

Вы можете включить или отключить независимую от конечной точки

Отображение. По умолчанию независимое от конечной точки сопоставление отключено при создании

NAT-шлюз.

Независимое от конечной точки сопоставление означает, что если виртуальная машина отправляет пакеты из заданного внутренний IP-адрес и пара портов для нескольких разных пунктов назначения, затем шлюз сопоставляет все эти пакеты с одним и тем же IP-адресом NAT и парой портов, независимо от назначения пакетов. Подробности и последствия относящийся к независимому от конечной точки сопоставлению, см. Одновременное повторное использование портов. и независимый от конечной точки Отображение.

Фильтрация, зависящая от конечной точки означает, что ответные пакеты из Интернета

разрешено входить, только если они с IP-адреса и порта, которые были у виртуальной машины

уже отправил пакеты. Фильтрация зависит от конечной точки независимо от

типа Endpoint Mapping. Эта функция всегда включена и не настраивается пользователем.

Дополнительные сведения о связи между портами и соединениями см. Порты и соединения и пример потока NAT.

Облачный NAT равен Конус с ограничениями по портам NAT , как определено в RFC 3489.

Обход NAT

Если включено независимое от конечной точки сопоставление, Cloud NAT совместим с распространенными протоколами обхода NAT, такими как STUN и TURN, если вы разверните свои собственные серверы STUN или TURN:

- STUN (Session Traversal Utilities для NAT, RFC 5389) обеспечивает прямую связь между виртуальными машинами за NAT, когда связь канал установлен.

- TURN (Обход NAT с помощью реле, RFC 5766) разрешает связь между виртуальными машинами за NAT через третий сервер, где этот сервер имеет внешний IP-адрес. Каждая виртуальная машина подключается к серверу внешний IP-адрес, и этот сервер ретранслирует связь между двумя ВМ. TURN более надежен, но потребляет больше пропускной способности и ресурсов.

Тайм-ауты NAT

Шлюзы Cloud NAT используют следующие тайм-ауты. Вы можете изменить

значения времени ожидания по умолчанию для уменьшения или увеличения скорости, с которой порты

повторно использован. Каждое значение тайм-аута представляет собой баланс между эффективным использованием

Облачные ресурсы NAT и возможное прерывание активных подключений,

потоки или сеансы.

Вы можете изменить

значения времени ожидания по умолчанию для уменьшения или увеличения скорости, с которой порты

повторно использован. Каждое значение тайм-аута представляет собой баланс между эффективным использованием

Облачные ресурсы NAT и возможное прерывание активных подключений,

потоки или сеансы.

| Время ожидания | Описание | Облачный NAT по умолчанию | Конфигурируемый |

|---|---|---|---|

Тайм-аут простоя сопоставления UDP RFC 4787 REQ-5 | Указывает время в секундах, по истечении которого потоки UDP должны прекратить отправку трафика на конечные точки, чтобы удалить сопоставления Cloud NAT. Тайм-аут простоя сопоставления UDP влияет на две конечные точки, которые прекращают отправку трафика.

друг другу. Это также влияет на конечные точки, которым требуется больше времени для ответа, или

если есть повышенная задержка сети. Вы можете увеличить указанное значение времени ожидания, чтобы уменьшить скорость, с которой порты можно использовать повторно. Большее значение тайм-аута означает, что порты удерживается для более длительных подключений, а также защищает от пауз в трафике через определенный сокет UDP. | 30 секунд | Да |

Тайм-аут простоя установленного соединения TCP RFC 5382 REQ-5 | Указывает время в секундах, в течение которого соединение находится в состоянии простоя, прежде чем Сопоставления Cloud NAT удалены. Тайм-аут простоя установленного соединения TCP влияет на конечные точки, которые занимают больше времени для ответа, или если есть повышенная задержка в сети. Вы можете увеличить значение тайм-аута, когда хотите открыть TCP-соединения.

и держать соединения открытыми в течение длительного времени без проверки активности

механизм на месте. | 1200 секунд (20 минут) | Да |

Тайм-аут простоя временного соединения TCP RFC 5382 REQ-5 | Указывает время в секундах, в течение которого TCP-соединения могут оставаться в полуоткрытое состояние, прежде чем сопоставления Cloud NAT можно будет удалить. Тайм-аут простоя временного соединения TCP влияет на конечную точку, когда внешний конечной точке занимает больше времени, чем указанное время, или когда есть повышенная задержка сети. В отличие от тайм-аута простоя установленного соединения TCP, тайм-аут простоя временного соединения TCP влияет только на полуоткрытые соединения. соединения. | 30 секунд Примечание: Независимо от значения, установленного для этого тайм-аута,

Облачный NAT может потребовать до

дополнительные 30 секунд до исходного IP-адреса Cloud NAT

и кортеж исходного порта может использоваться для обработки нового соединения. | Да |

Время ожидания TCP TIME_WAIT RFC 5382 REQ-5 | Указывает время в секундах, в течение которого сохраняется полностью закрытое TCP-соединение. в сопоставлениях Cloud NAT после истечения срока действия соединения. Тайм-аут TCP TIME_WAIT защищает ваши внутренние конечные точки от получения недействительные пакеты, принадлежащие закрытому TCP-соединению, которые передаются повторно. Вы можете уменьшить значение времени ожидания, чтобы улучшить повторное использование Cloud NAT. порты за счет возможного получения повторно переданных пакетов от несвязанное, ранее закрытое соединение. | 120 секунд Примечание: Независимо от значения, установленного для этого тайм-аута,

Облачный NAT может потребовать до

дополнительные 30 секунд до исходного IP-адреса Cloud NAT

и кортеж исходного порта может использоваться для обработки нового соединения. | Да |

Тайм-аут простоя сопоставления ICMP RFC 5508 REQ-2 | Указывает время в секундах, по истечении которого протокол управляющих сообщений Интернета (ICMP) Облачные сопоставления NAT, которые не имеют потоков трафика, закрыто. ICMP Mapping Idle Timeout влияет на конечную точку, когда конечная точка получает дольше, чтобы ответить, чем указанное время, или когда увеличивается сетевая задержка. | 30 секунд | Да |

Взаимодействие продуктов

В следующих разделах описаны важные взаимодействия между Cloud NAT и другие продукты Google Cloud.

Взаимодействия маршрутов

Шлюз Cloud NAT может использовать только маршруты, следующие переходы которых

Интернет-шлюз по умолчанию. Каждая сеть VPC начинается с

маршрут с пунктом назначения 0. и следующим прыжком по умолчанию

интернет-шлюз. Для получения важной справочной информации см.

обзор маршрутов. 0.0.0/0

0.0.0/0

Следующие примеры иллюстрируют ситуации, которые могут привести к Шлюзы Cloud NAT становятся неработоспособными:

Если вы создаете собственный статический маршрут со следующими пользовательский статический маршрут следующего перехода, пакеты с IP-адресами назначения, совпадающими с назначением маршрута, отправляются к этому следующему переходу, а не к интернет-шлюзу по умолчанию. Например, если вы используете экземпляры ВМ с NAT, брандмауэром или прокси-сервером, вы обязательно создавайте настраиваемые статические маршруты для направления трафика к этим виртуальным машинам в качестве следующий прыжок. Виртуальным машинам следующего перехода требуются внешние IP-адреса. Таким образом, ни трафик от виртуальных машин, которые полагаются ни на виртуальные машины следующего перехода, ни на виртуальные машины следующего перехода сами могли использовать Cloud NAT.

Если вы создаете собственный статический маршрут, следующим прыжком которого является Cloud VPN туннель, Cloud NAT не использует этот маршрут. Например, обычай статический маршрут с пунктом назначения

0.0.0.0/0и облачным VPN следующего перехода туннель направляет трафик в этот туннель, а не в интернет-шлюз по умолчанию. Следовательно, шлюзы Cloud NAT не смогут использовать этот маршрут. Это справедливо даже для более конкретных направлений, включая0.0.0.0/1и128.0.0.0/1.Если локальный маршрутизатор объявляет настраиваемый динамический маршрут к Cloud Router, управляющий туннелем Cloud VPN или Подключение к облачному соединению (VLAN), Cloud NAT шлюзы не могут использовать этот маршрут. Например, если ваш локальный маршрутизатор объявляет пользовательский динамический маршрут с пунктом назначения

0., 0.0.0/0

0.0.0/0 0.0.0.0/0будет направлен в туннель Cloud VPN или подключение к облачному соединению (VLAN). Это справедливо даже для более конкретные направления, в том числе0.0.0.0/1и128.0.0.0/1.

Частное взаимодействие с Google Access

Cloud NAT никогда не выполняет NAT для трафика, отправляемого на внешние IP-адреса для API Google и услуги. Вместо, Google Cloud автоматически включает частный доступ к Google для диапазона IP-адресов подсети при настройке Cloud NAT шлюз для применения к этому диапазону подсети, первичному или вторичный. Пока шлюз обеспечивает NAT для диапазона подсети, Частный доступ к Google действует для этого диапазона и не может быть отключается вручную.

Шлюз Cloud NAT , а не изменяет способ, которым

Частный доступ Google работает. Для получения дополнительной информации см. Частный доступ к Google.

Частный доступ к Google.

Общее взаимодействие VPC

Общее VPC позволяет реализовать несколько сервисных проектов в одна организация для использования общей общей сети VPC в хост-проекте. Чтобы обеспечить NAT для виртуальных машин в сервисных проектах, использующих общую сеть VPC, вам необходимо создать шлюзы Cloud NAT в основном проекте.

Взаимодействие пиринга сети VPC

Шлюзы Cloud NAT связаны с диапазонами IP-адресов подсети в одном регионе и одной сети VPC. А Шлюз Cloud NAT, созданный в одной сети VPC, не может предоставить NAT для виртуальных машин в других сетях VPC, подключенных с помощью Пиринг сети VPC, даже если виртуальные машины в одноранговые сети находятся в том же регионе, что и шлюз.

Взаимодействие GKE

Шлюз Cloud NAT может выполнять NAT для узлов и модулей в

частный кластер,

который является типом собственного кластера VPC. Облачный шлюз NAT

должен быть настроен для применения по крайней мере к следующим диапазонам IP-адресов подсети

для подсети, которую использует ваш кластер:

Облачный шлюз NAT

должен быть настроен для применения по крайней мере к следующим диапазонам IP-адресов подсети

для подсети, которую использует ваш кластер:

- Диапазон основных IP-адресов подсети (используется узлами)

- Диапазон вторичных IP-адресов подсети, используемый для модулей в кластере

- Диапазон вторичных IP-адресов подсети, используемый для служб в кластере

Самый простой способ обеспечить NAT для всего частного кластера — настроить шлюз Cloud NAT для применения ко всем IP-адресам подсети кластера диапазоны адресов.

Для получения справочной информации о как кластеры VPC используют диапазоны IP-адресов подсети, см. Диапазоны IP-адресов для VPC кластеры.

Когда шлюз Cloud NAT настроен на предоставление NAT для частного

кластере, он резервирует исходные IP-адреса NAT и исходные порты для каждой виртуальной машины узла.

Эти исходные IP-адреса NAT и исходные порты могут использоваться модулями, потому что IP-адрес модуля

адреса реализуются как псевдонимы диапазонов IP-адресов, назначаемые каждой виртуальной машине узла.

Собственные кластеры GKE VPC всегда назначают каждому

узел псевдоним диапазона IP-адресов, который содержит более одного IP-адреса (сетевая маска меньше

чем /32 ).

Если статическое распределение портов настроен, облачный NAT процедура бронирования портов резервирует не менее 1024 исходных портов на узел. Если указанное значение для минимальное количество портов на ВМ превышает 1024, используется это значение.

Если динамическое назначение портов заданное значение минимального количества портов на ВМ изначально выделяется на узел. Количество выделенных портов впоследствии меняется между указанными значениями минимального и максимального количества портов на ВМ на основе требовать.

Для получения информации о диапазонах IP-адресов Pod и Кластеры VPC, см. Диапазон вторичных IP-адресов подсети для модулей.

Независимо от Cloud NAT, GKE выполняет SNAT

с помощью программного обеспечения, работающего на каждом узле, когда модули отправляют пакеты в Интернет,

если вы не изменили IP-маскарад кластера

конфигурация. Если тебе надо

детальный контроль над исходящим трафиком от подов, вы можете использовать сеть

политика.

Если тебе надо

детальный контроль над исходящим трафиком от подов, вы можете использовать сеть

политика.

При определенных обстоятельствах Cloud NAT может быть полезен для VPC-native кластеры также. Поскольку узлы в нечастном кластере имеют внешние IP-адреса, пакеты, отправленные с основного внутреннего IP-адреса узла, никогда не обрабатываются Облачный NAT. Однако пакеты, отправленные модулями в нечастном кластере, могут обрабатываться шлюзом Cloud NAT, если выполняются оба следующих условия:

Для кластеров с собственным VPC шлюз Cloud NAT настроен для применения к диапазону вторичных IP-адресов для модулей Pod кластера.

Конфигурация IP-маскарада кластера не настроена для выполнения SNAT внутри кластера для пакетов, отправленных из модулей в Интернет.

Взаимодействия Cloud Load Balancing

Внешние балансировщики нагрузки Google Cloud и системы проверки работоспособности обмениваются данными

с виртуальными машинами с помощью специальных маршрутов. Серверные виртуальные машины

не требуют внешних IP-адресов и шлюза Cloud NAT

управлять связью для балансировщиков нагрузки и проверок работоспособности. Для получения дополнительной информации см.

Обзор балансировки нагрузки в облаке

и Обзор проверок работоспособности.

Серверные виртуальные машины

не требуют внешних IP-адресов и шлюза Cloud NAT

управлять связью для балансировщиков нагрузки и проверок работоспособности. Для получения дополнительной информации см.

Обзор балансировки нагрузки в облаке

и Обзор проверок работоспособности.

Примеры

Следующие примеры иллюстрируют концепции Cloud NAT.

Базовая конфигурация NAT

Облачный NAT (щелкните, чтобы увеличить)В этом примере:

Шлюз

nat-gw-us-eastнастроен для применения к основному IP-адресу диапазонподсеть-1в регионеus-east1. ВМ, сетевой интерфейс которой не имеет внешнего IP-адреса, может отправлять трафик в Интернет, используя либо его основной внутренний IP-адрес, либо диапазон IP-псевдонимов от основного Диапазон IP-адресовподсеть-1,10.. 240.0.0/16

240.0.0/16 ВМ, сетевой интерфейс которой не имеет внешнего IP-адреса и основной внутренний IP-адрес находится в подсети

-2не может получить доступ к Интернет, потому что ни один шлюз Cloud NAT не применяется ни к одному IP-адресу диапазон этой подсети.Шлюз

nat-gw-euнастроен для применения к основному IP-адресу диапазонsubnet-3в регионеeurope-west1. ВМ, сетевой интерфейс которой не имеет внешнего IP-адреса, может отправлять трафик в Интернет, используя либо его основной внутренний IP-адрес, либо диапазон IP-псевдонимов от основного Диапазон IP-адресовподсеть-3,192.168.1.0/24.

Пример GKE

Облачный NAT с GKE (щелкните, чтобы увеличить) В этом примере вы хотите, чтобы ваши контейнеры были транслированы с помощью NAT.

Лейкоциты являются частью вашей иммунной системы, сети клеток, тканей и органов, которые совместно защищают вас от инфекции. Существует пять разных типов лейкоцитов:

Лейкоциты являются частью вашей иммунной системы, сети клеток, тканей и органов, которые совместно защищают вас от инфекции. Существует пять разных типов лейкоцитов:

Если вы испытываете необычную усталость или слабость или столкнулись с появлением необъяснимых кровоподтеков или иными симптомами, данный анализ может помочь выявить причину вашего состояния.

Если вы испытываете необычную усталость или слабость или столкнулись с появлением необъяснимых кровоподтеков или иными симптомами, данный анализ может помочь выявить причину вашего состояния. Кроме того, на этом месте может образоваться кровоподтек, но большинство симптомов обычно быстро проходят.

Кроме того, на этом месте может образоваться кровоподтек, но большинство симптомов обычно быстро проходят.

Mayo Foundation for Medical Education and Research; c1998-2017. Complete Blood Count (CBC): Why it’s done; 2016 Oct 18 [cited 2017 Jan 25]; [about 3 screens]. Available from:

http://www.mayoclinic.org/tests-procedures/complete-blood-count/details/why-its-done/icc-20257174

Mayo Foundation for Medical Education and Research; c1998-2017. Complete Blood Count (CBC): Why it’s done; 2016 Oct 18 [cited 2017 Jan 25]; [about 3 screens]. Available from:

http://www.mayoclinic.org/tests-procedures/complete-blood-count/details/why-its-done/icc-20257174 Available from:

https://www.cancer.gov/publications/dictionaries/cancer-terms/def/immune-system

Available from:

https://www.cancer.gov/publications/dictionaries/cancer-terms/def/immune-system Bethesda (MD): U.S. Department of Health and Human Services; Types of Blood Tests; [updated 2012 Jan 6; cited 2017 Jan 25]; [about 5 screens]. Available from:

https://www.nhlbi.nih.gov/health-topics/blood-tests#Types

Bethesda (MD): U.S. Department of Health and Human Services; Types of Blood Tests; [updated 2012 Jan 6; cited 2017 Jan 25]; [about 5 screens]. Available from:

https://www.nhlbi.nih.gov/health-topics/blood-tests#Types Available from:

https://www.nhlbi.nih.gov/health-topics/blood-tests

Available from:

https://www.nhlbi.nih.gov/health-topics/blood-tests Это IP-адрес внешнего хоста назначения перед трансляцией.

Это IP-адрес внешнего хоста назначения перед трансляцией.

или полное обеспечение.

или полное обеспечение.

адреса и псевдонимы IP-диапазоны из диапазонов первичных IP-адресов подсети

подходящие виртуальные машины, чьи сетевые интерфейсы используют подсеть в регионе. Ты можешь

создайте дополнительные шлюзы Cloud NAT в регионе, чтобы

обеспечить NAT для псевдонимов диапазонов IP-адресов из диапазонов вторичных IP-адресов подсети

подходящие виртуальные машины.

адреса и псевдонимы IP-диапазоны из диапазонов первичных IP-адресов подсети

подходящие виртуальные машины, чьи сетевые интерфейсы используют подсеть в регионе. Ты можешь

создайте дополнительные шлюзы Cloud NAT в регионе, чтобы

обеспечить NAT для псевдонимов диапазонов IP-адресов из диапазонов вторичных IP-адресов подсети

подходящие виртуальные машины.

0.0.0/0

0.0.0/0  240.0.0/16

240.0.0/16